Segurança Web Essencial: O Guia Completo para Proteger Seu Ambiente Cloud

A segurança web, no cenário digital acelerado de hoje, não é mais uma consideração secundária; é o fundamento sobre o qual toda a infraestrutura digital deve ser construída. Como especialista em infraestrutura cloud e automação com mais de 5 anos de experiência, posso afirmar que a maioria dos incidentes de segurança que venho resolver em ambientes de clientes decorre da negligência em aspectos básicos, como a falta de um SSL válido ou um firewall mal configurado. Este artigo detalhado, baseado em casos reais que enfrentei na Host You Secure, visa fornecer um roteiro prático e técnico para blindar sua presença online, seja ela um pequeno site ou um robusto servidor VPS.

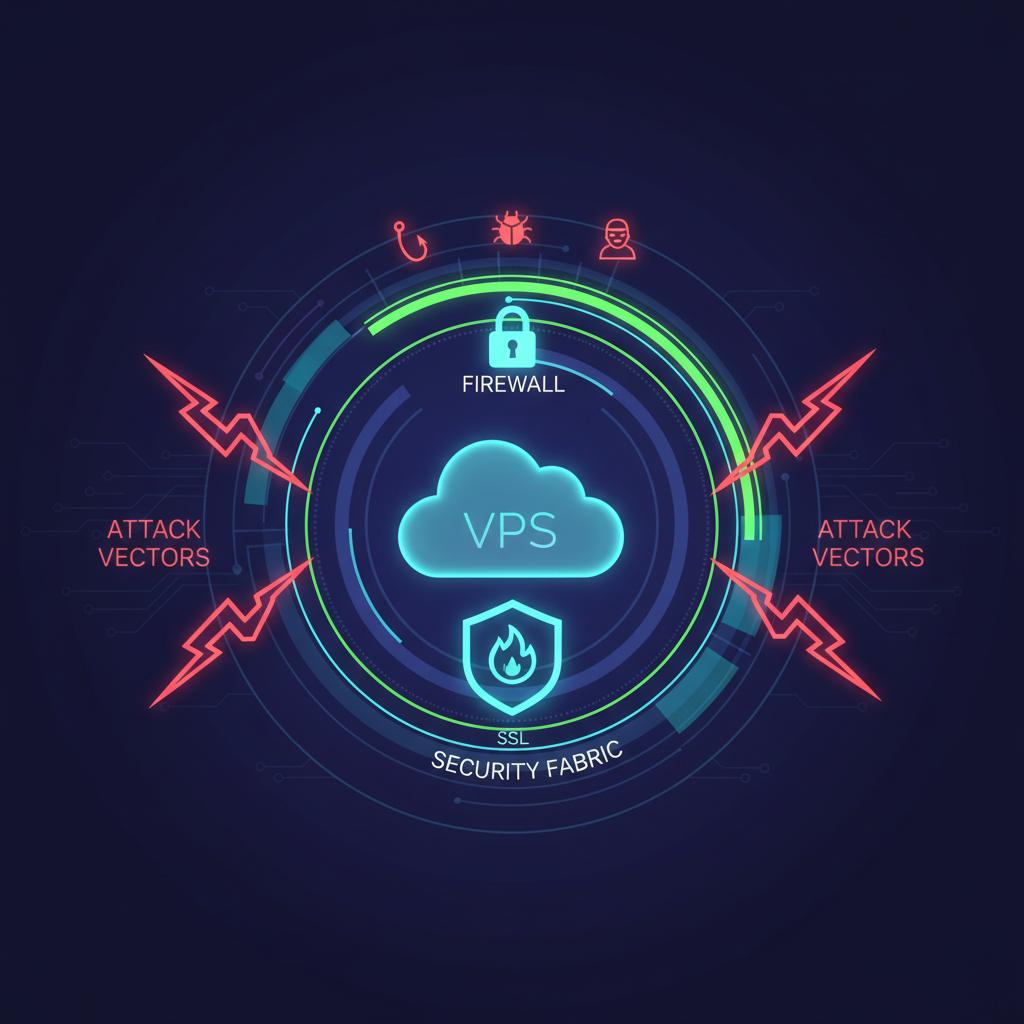

Para iniciarmos, a resposta direta é: a segurança web essencial exige a adoção imediata de SSL/HTTPS para criptografia ponta a ponta, a implementação de um firewall adaptativo para controle de tráfego e o reforço da autenticação de todos os acessos administrativos. Ignorar qualquer um desses pontos é convidar vulnerabilidades.

A Camada Fundamental: Criptografia com SSL e a Obrigatoriedade do HTTPS

O primeiro ponto de contato entre seu servidor e o usuário final é a comunicação, e esta precisa ser segura. O SSL (Secure Sockets Layer), embora tecnicamente substituído pelo TLS, ainda é o termo popularmente usado para descrever o protocolo que garante que os dados transmitidos sejam criptografados. Sem ele, qualquer informação trocada – senhas, dados de formulário, informações de pagamento – trafega em texto puro, acessível a qualquer um interceptando a rede.

Por Que o HTTPS Não É Mais Opcional

O HTTPS, que significa HyperText Transfer Protocol Secure, é a versão do protocolo HTTP que utiliza o SSL/TLS. Desde o início da década passada, navegadores como Chrome e Firefox sinalizam sites sem HTTPS como "Não Seguros", afetando drasticamente a confiança do usuário e, consequentemente, o SEO. Um dado importante: de acordo com pesquisas recentes, mais de 80% dos usuários abandonam um site se ele não exibir o cadeado de segurança.

- Integridade dos Dados: Garante que os dados não foram alterados durante a transmissão.

- Autenticidade do Servidor: Confirma que o usuário está realmente se comunicando com o servidor pretendido.

- SEO e Confiança: Fatores cruciais para ranqueamento e conversão.

Implementação e Dicas de Gerenciamento de Certificados

A implementação moderna favorece certificados gratuitos como o Let's Encrypt, que podem ser automatizados via Certbot. Em ambientes de hospedagem VPS, como os que gerenciamos, automatizamos a renovação para evitar o temido vencimento de certificado.

# Exemplo de automação com Certbot em um servidor baseado em Debian/Ubuntu

sudo apt update

sudo apt install certbot python3-certbot-nginx

sudo certbot --nginx -d seu_dominio.com -d www.seu_dominio.com

Dica de Insider: Muitos clientes esquecem de forçar o redirecionamento de todas as requisições HTTP para HTTPS no nível do servidor (Apache ou Nginx). Isso cria um vazamento de segurança, pois o cliente pode acessar a versão não criptografada antes do redirecionamento ocorrer. Configure sempre regras rígidas no arquivo de configuração principal do seu webserver.

A Primeira Linha de Defesa: Firewall e Proteção de Rede

Se o SSL protege os dados em trânsito, o firewall protege as portas de acesso ao seu servidor contra invasores externos. Em ambientes de Cloud e VPS, dependendo se você usa provedores gerenciados ou bare metal, você terá diferentes tipos de barreiras.

Firewalls de Rede (Security Groups) vs. Firewalls de Host (iptables/ufw)

Em provedores de infraestrutura cloud, você deve configurar firewalls a nível de rede, geralmente chamados de Security Groups ou Network ACLs. Estes bloqueiam o tráfego antes mesmo que ele chegue ao sistema operacional do seu servidor. No entanto, um firewall de host (como iptables ou ufw no Linux) é indispensável para gerenciar permissões internas e proteger contra ataques que possam explorar vulnerabilidades de software que burlaram a primeira camada.

Na minha experiência, já ajudei clientes que tinham Security Groups abertos demais (permitindo acesso SSH de qualquer IP, 0.0.0.0/0). Isso é um convite aberto para bots de força bruta. O correto é sempre restringir o acesso SSH (porta 22) apenas aos IPs conhecidos da sua equipe de desenvolvimento ou da sua rede corporativa.

- Minimize a Superfície de Ataque: Feche todas as portas que não são estritamente necessárias (ex: se você não usa FTP, feche a porta 21).

- Use WAFs (Web Application Firewalls): Para aplicações web, ferramentas como ModSecurity (integrado em muitos painéis de controle) atuam como um firewall de aplicação, inspecionando o conteúdo HTTP/S em busca de padrões de ataque conhecidos (como SQL Injection e XSS).

- Monitoramento de Logs: Configure ferramentas para analisar logs do firewall e do servidor (como Fail2Ban) para banir IPs que realizem tentativas repetidas de acesso malicioso.

O Papel Crítico do Fail2Ban na Defesa Contra Força Bruta

O Fail2Ban é uma ferramenta essencial de segurança que escaneia logs de serviços (como SSH, Apache, Nginx) e bane temporariamente os endereços IP que mostram sinais de atividade maliciosa, como múltiplas falhas de login. É uma defesa ativa contra ataques automatizados de força bruta.

Para quem busca infraestrutura robusta, recomendamos sempre uma VPS otimizada. Se precisar de um ambiente pronto para automação e seguro, confira nossas ofertas de hospedagem VPS no Brasil.

Fortificando o Acesso: Autenticação e Gerenciamento de Identidade

A camada mais explorada por invasores após burlar as barreiras de rede é o acesso administrativo. Uma senha fraca é o elo mais fraco da sua segurança web. O termo autenticação abrange todos os métodos usados para verificar a identidade de um usuário.

A Regra de Ouro: Multi-Factor Authentication (MFA)

A autenticação de Fator Múltiplo (MFA ou 2FA) é, sem dúvida, a melhor defesa contra o comprometimento de senhas. Mesmo que um invasor descubra sua senha (por phishing ou vazamento de dados), ele precisará do seu segundo fator (geralmente um código gerado em um aplicativo autenticador) para obter acesso. Implementar MFA em painéis de controle (cPanel, Plesk) e no acesso SSH é obrigatório.

Em projetos de automação que desenvolvo, como integração com o N8N, sempre configuramos o acesso administrativo via chaves SSH criptografadas, complementadas com MFA para o acesso ao painel de controle da aplicação. Isso demonstra a profundidade necessária na segurança web.

Gerenciamento de Senhas e Privilégios (Princípio do Menor Privilégio)

Nunca utilize a conta root ou admin para tarefas diárias ou para rodar aplicações web. O Princípio do Menor Privilégio dita que qualquer usuário, processo ou programa deve operar com o mínimo de permissões necessárias para completar sua função. Se um invasor comprometer uma conta de usuário comum, o dano potencial será drasticamente limitado.

| Prática de Autenticação | Risco Mitigado | Impacto |

|---|---|---|

| Senhas Fortes (Complexidade) | Ataques de dicionário/força bruta | Alto |

| MFA/2FA | Roubo de credenciais | Altíssimo |

| Chaves SSH (em vez de senha) | Comprometimento de acesso ao servidor | Alto |

Segurança Proativa: Atualizações, Backups e Monitoramento

Um ambiente seguro não é estático; ele requer manutenção contínua. Muitas falhas de segurança web não são invasões sofisticadas, mas sim explorações de vulnerabilidades conhecidas em softwares desatualizados. Estatisticamente, explorando software desatualizado é responsável por cerca de 60% das brechas exploradas externamente.

A Importância da Gestão de Patches

Sistemas operacionais (Linux, Windows), softwares de servidor (Apache, Nginx, PHP, MySQL) e, crucialmente, as aplicações (WordPress, Joomla, frameworks de desenvolvimento) liberam atualizações de segurança regularmente. Atrasar essas atualizações é deixar janelas de vulnerabilidade abertas.

Na Host You Secure, nossos processos de automação incluem rotinas semanais de verificação e aplicação de patches de segurança, garantindo que a base do VPS esteja sempre protegida. Se você gerencia seu próprio servidor, programe um cronjob para rodar atualizações automáticas ou, pelo menos, um lembrete semanal de revisão.

Backups: A Última Linha de Defesa Contra Ransomware e Erros

Nenhuma configuração de firewall ou SSL substitui um bom plano de backup. Em casos de ataque de ransomware, falha de hardware ou erro humano (sim, eu já vi administradores deletarem acidentalmente bases de dados críticas), o backup é a única salvação. O backup deve ser:

- Regular: Dependendo da criticidade, pode ser diário, horário ou contínuo (CDC).

- Testado: Um backup que nunca foi restaurado não é um backup confiável. Teste a recuperação periodicamente.

- Offsite: Os backups nunca devem residir no mesmo servidor que os dados primários, para proteger contra falhas físicas ou ataques de criptografia que afetem todo o disco.

Monitoramento Contínuo de Integridade de Arquivos (FIM)

Uma dica avançada, mas altamente eficaz, é usar ferramentas de Monitoramento de Integridade de Arquivos (FIM). Softwares como OSSEC ou Tripwire monitoram hashes de arquivos críticos do sistema e da aplicação. Se um invasor injetar um script malicioso no seu tema WordPress, o FIM emitirá um alerta imediato, pois o hash do arquivo foi alterado, permitindo uma resposta rápida antes que o dano se propague. Você pode explorar mais sobre monitoramento em nosso blog de automação.

Conclusão: A Segurança Web Como Cultura, Não Apenas Ferramentas

Dominar a segurança web exige mais do que instalar um plugin ou ativar o HTTPS. Requer uma mentalidade de defesa em profundidade, onde cada camada – criptografia (SSL), perímetro (firewall), acesso (autenticação) e manutenção (patches/backups) – trabalha em conjunto. Na Host You Secure, aplicamos esses princípios rigorosamente em todas as nossas implantações, seja em infraestrutura dedicada ou em plataformas de automação como a Evolution API, onde a integridade dos dados do cliente é primordial.

Revise seus protocolos hoje. Comece garantindo que seu SSL esteja ativo e renovado automaticamente, reforce sua autenticação com MFA, e revise as regras do seu firewall para aceitar apenas o tráfego estritamente necessário. A segurança é um processo contínuo. Se você busca um parceiro para gerenciar essa complexidade, garantindo que sua infraestrutura esteja sempre à prova de falhas, entre em contato com a Host You Secure.

Leia também: Veja mais tutoriais de N8N

Comentários (0)

Ainda não há comentários. Seja o primeiro!